共计 3664 个字符,预计需要花费 10 分钟才能阅读完成。

MySQL 5.7.18 下载地址: https://dev.mysql.com/get/Downloads/MySQL-5.7/mysql-5.7.18-linux-glibc2.5-x86_64.tar.gz

安装步骤见 http://www.linuxidc.com/Linux/2017-10/148130.htm

一、SSL 介绍

SSL(Secure Socket Layer:安全套接字层)利用数据加密、身份验证和消息完整性验证机制,为基于 TCP 等可靠连接的应用层协议提供安全性保证。

SSL 协议提供的功能主要有:

1、数据传输的机密性:利用对称密钥算法对传输的数据进行加密。 2.、身份验证机制:基于证书利用数字签名方法对服务器和客户端进行身份验证,其中客户端的身份验证是可选的。 3、消息完整性验证:消息传输过程中使用 MAC 算法来检验消息的完整性。

如果用户的传输不是通过 SSL 的方式,那么其在网络中数据都是以明文进行传输的,而这给别有用心的人带来了可乘之机。所以,现在很多大型网站都开启了 SSL 功能。同样地,在我们数据库方面,如果客户端连接服务器获取数据不是使用 SSL 连接,那么在传输过程中,数据就有可能被窃取。

二、MySQL5.7 SSL启用

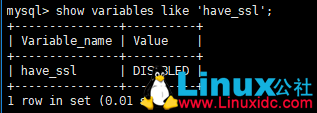

1.登陆数据库查看 ssl 是否开启

mysql> show variables like ‘have_ssl’;

#当 have_ssl 为 YES 时 , 表示此时 MySQL 服务已经支持 SSL 了. 如果是 DESABLE, 则需要在启动 安装 mysql_ssl_rsa_setup 使其能 支持 SSL 功能

2.安装mysql_ssl_rsa_setup

[root@001 mysqldata]# service mysqld stop

[root@001 mysql]# bin/mysql_ssl_rsa_setup

[root@001 mysql]# cd /data/mysqldata/

[root@001 mysqldata]# chown -R mysql.mysql *.pem

[root@001 mysql]# service mysqld restart

[root@001 mysql]# cd /data/mysqldata/

[root@001 mysqldata]# ls -lh *.pem

运行完命令 mysql_ssl_rsa_setup 后会发现数据目录下多出了一些以 pem 结尾的文件,而这些文件就是开启 SSL 连接所需要的文件

3.启动 MySQL 数据库并查看变量是否发生改变:

mysql> show variables like ‘have_ssl’;

该参数表示 MySQL 服务器开启了 SSL 功能

三、MySQL5.7 SSL配置

1. 查看连接的方式,下图表示没有使用 ssl 连接

mysql> \s

【注意】:如果用户是采用本地 localhost 或者 sock 连接数据库,那么不会使用 SSL 方式了。

2. 添加 ssl 参数到 my.cnf 配置文件

添加 ssl 参数到 my.cnf 配置文件

[mysqld]

ssl-ca=/opt/mysql01/data/ca.pem

ssl-cert=/opt/mysql01/data/client-cert.pem

ssl-key=/opt/mysql01/data/client-key.pem

[mysql]

ssl-ca=/opt/mysql01/data/ca.pem

ssl-cert=/opt/mysql01/data/client-cert.pem

ssl-key=/opt/mysql01/data/client-key.pem

3. 客户端连接

[root@001 mysql]# bin/mysql -uroot -h 192.168.31.84 -p

最好使用远程连接进行测试,localhost 或者 -S unix socket 连接,这种有可能不会用 ssl。

mysql> status

————–

bin/mysql Ver 14.14 Distrib 5.7.9, for Linux (x86_64) using EditLine wrapper

Connection id: 10

Current database:

Current user: root@192.168.31.84

SSL: Cipher in use is DHE-RSA-AES256-SHA

Current pager: stdout

Using outfile: ”

Using delimiter: ;

status 中 SSL 中显示 Cipher in use, 表明当前连接使用 ssl

或者查看状态 Ssl_cipher 也可以,Value 不为空,表明客户端连接启用 ssl

mysql> show status like ‘ssl_cipher’;

+—————+——————–+

| Variable_name | Value |

+—————+——————–+

| Ssl_cipher | DHE-RSA-AES256-SHA |

+—————+——————–+

1 row in set (0.00 sec)

如果客户不想使用 ssl 连接,可以在 mysql 连接参数中使用 -ssl= 0 来禁用 ssl 连接, 执行效果请自行使用 status 查看

mysql> bin/mysql -uroot -h 192.168.31.84 –ssl=0 -p

远程连接 结果需开启 root 远程连接,实际生产不建议使用root

mysql> GRANT ALL PRIVILEGES ON *.* TO ‘root’@’%’ IDENTIFIED BY ‘123456’ WITH GRANT OPTION;

mysql> flush privileges;

mysql> quit

强制某用户必须使用 SSL 连接数据库

# 修改已存在用户mysql> ALTER USER 'dba'@'%' REQUIRE SSL;

# 新建必须使用 SSL 用户mysql> grant select on *.* to 'dba'@'%' identified by 'xxx' REQUIRE SSL;

#对于上面强制使用 ssl 连接的用户,如果不是使用 ssl 连接的就会报错,像下面这样:

[root@001 mysql] mysqll -h 10.126.xxx.xxx -u dba -p --ssl Enter password:

ERROR 1045 (28000): Access denied for user 'dba'@'10.126.xxx.xxx' (using password: YES)

四、未使用 SSL 和使用 SSL 安全性对比

【测试方式】在 MySQL 服务器端通过 tshark 抓包的方式来模拟窃取数据。验证、对比未使用 SSL 和使用 SSL 两者在安全性上有什么不同?

1.未使用 SSL 情况:

在客户端机器 (10.126.126.161) 上连接数据库并进行 insert 操作,使用 –ssl-mode=DISABLED 关闭 SSL

同时在 MySQL 服务器端 (10.126.126.160) 上用 tshark 进行抓包:

【结论】未使用 SSL 情况下,在数据库服务器端可以通过抓包的方式获取数据,安全性不高。

2.采用 SSL 情况:

在客户端机器 (10.126.126.161) 上连接数据库并进行 insert 操作,使用 –ssl-mode=REQUIRED 指定 SSL

同时在 MySQL 服务器端 (10.126.126.160) 上再次用 tshark 进行抓包:

【结论】没有抓到该语句,采用 SSL 加密后,tshark 抓不到数据,安全性高。

五、使用 SSL 前后性能对比(QPS)

服务器配置:CPU:32 核心 内存:128G 磁盘:SSD

为了尽量准确测试 QPS,采用全内存查询,因为我们线上热点数据基本都在内存中;按照并发线程数分类:1 线程、4 线程、8 线程、16 线程、24 线程、32 线程、64 线程;

具体数据如下:

从测试数据可以发现,开启 SSL 后,数据库 QPS 平均降低了 23% 左右,相对还是比较影响性能的。从 SSL 实现方式来看,建立连接时需要进行握手、加密、解密等操作。所以耗时基本都在建立连接阶段,这对于使用短链接的应用程序可能产生更大的性能损耗,比如采用 PHP 开发。不过如果使用连接池或者长连接可能会好许多。

六、总结

1、MySQL5.7 默认是开启 SSL 连接,如果强制用户使用 SSL 连接,那么应用程序的配置也需要明确指定 SSL 相关参数,否则程序会报错。

2、虽然 SSL 方式使得安全性提高了,但是相对地使得 QPS 也降低 23% 左右。所以要谨慎选择:

2.1、对于非常敏感核心的数据,或者 QPS 本来就不高的核心数据,可以采用 SSL 方式保障数据安全性;

2.2、对于采用短链接、要求高性能的应用,或者不产生核心敏感数据的应用,性能和可用性才是首要,建议不要采用 SSL 方式;

本文永久更新链接地址:http://www.linuxidc.com/Linux/2017-10/148131.htm